Cómo proteger tus datos con una gestión de documentos segura

Una gestión de documentos segura evita pérdidas de dinero y problemas legales serios. Un SGD (DMS) protege tus datos con cifrados, auditorías y retención de archivos.

Con el coste medio de una filtración de datos superior a 4,45 millones de dólares, su mayor vulnerabilidad son sus propios documentos dispersos e inseguros.

Cada archivo guardado en un escritorio local o compartido por correo electrónico crea una brecha de seguridad que invita a incumplimientos normativos y errores costosos.

Un sistema de gestión documental seguro reemplaza ese caos con una fortaleza centralizada, usando automatización y seguridad de nivel empresarial.

¿Qué es la gestión segura de documentos?

La gestión segura de documentos es la práctica de utilizar un sistema centralizado con tecnologías y políticas específicas para proteger los documentos digitales desde su creación hasta su eliminación.

Combina funciones de seguridad como cifrado de extremo a extremo, control de acceso granular y registros de auditoría completos con flujos de trabajo automatizados para mantener su información protegida frente a accesos no autorizados, filtraciones de datos y fallos de cumplimiento.

¿Cuáles son los riesgos de una gestión documental insegura?

Antes de implementar una solución, debe evaluar su perfil de riesgo actual. El manejo inseguro de documentos conduce a la pérdida de archivos y crea amenazas financieras y operativas tangibles.

| Factor de riesgo | Costo oculto |

|---|---|

| Filtraciones de datos | Un único archivo comprometido puede dar lugar a millones en multas, honorarios legales y daños a la reputación. |

| Incumplimientos normativos | La incapacidad de presentar registros auditables para HIPAA, GDPR o SOX puede resultar en sanciones severas. |

| Pérdida de productividad | Los equipos pierden incontables horas buscando archivos o rehaciendo trabajos basados en versiones desactualizadas. |

| Amenazas internas | Sin permisos granulares, empleados descontentos o descuidados pueden acceder o compartir fácilmente datos sensibles. |

| Continuidad del negocio | Un desastre localizado (incendio, inundación o fallo del servidor) puede eliminar todo su archivo documental si no está debidamente respaldado. |

¿Cómo protege un DMS sus documentos?

Un DMS moderno como Dokmee está diseñado con capas superpuestas de protección para salvaguardar su empresa y brindar capacidades superiores de gestión documental.

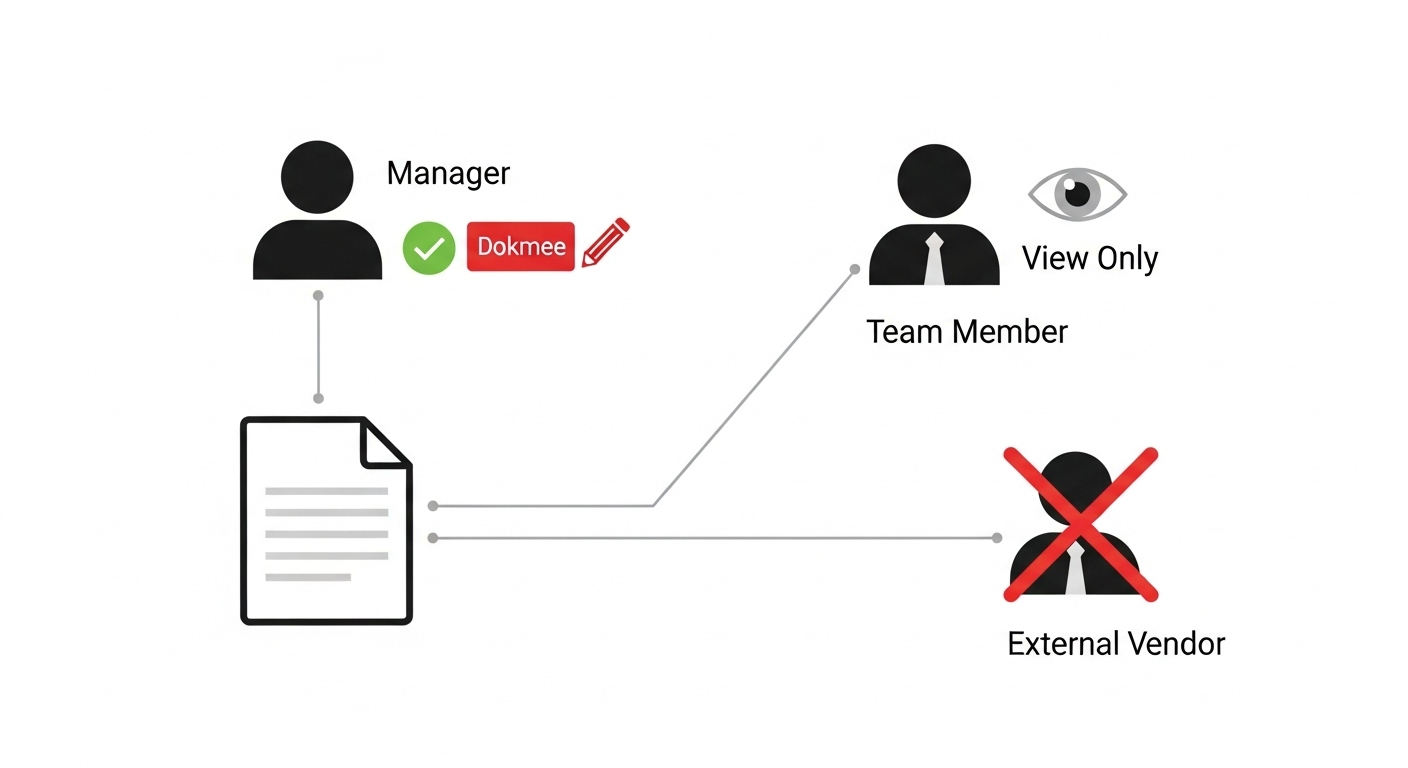

Roles y permisos granulares

Esta característica le permite definir exactamente quién puede ver, editar, imprimir, compartir o eliminar documentos.

Esta es la primera línea de defensa contra amenazas internas y externas.

Dokmee mejora la seguridad de los documentos con funciones como marcas de agua dinámicas y capacidades completas de restricción.

Cifrado de datos de extremo a extremo

El cifrado de datos convierte sus documentos en un formato codificado (texto cifrado), por lo que se vuelve ilegible para cualquier persona que lo intercepte sin autorización.

Los datos se codifican tanto “en reposo” (en el servidor) como “en tránsito” (a través de la red).

Este nivel de protección evita accesos no autorizados de hackers, terceros o incluso amenazas internas. También garantiza el cumplimiento de normativas de privacidad como GDPR, HIPAA y otras.

Un DMS que utiliza cifrado robusto protege los documentos sensibles frente a filtraciones de datos y genera confianza al proteger su información.

Registros de auditoría inalterables

Cada acción va acompañada de un registro detallado con marca de tiempo que no puede eliminarse ni modificarse en ningún momento.

Puede ver quién ha visualizado un archivo, qué cambios se han realizado y cuándo. Esto ofrece total trazabilidad para auditorías y facilita el cumplimiento.

Políticas automatizadas de retención de archivos

Haga cumplir automáticamente las reglas de retención de archivos (cuánto tiempo se conservan los documentos) y cuándo deben eliminarse de forma segura para cumplir con las normativas.

Flujos de trabajo automatizados

Al automatizar sus flujos de trabajo, puede dirigir documentos para su aprobación dentro de un sistema cerrado que envía notificaciones a los miembros implicados en el momento exacto.

No podrá perderlos en el correo ni ser vistos por quien no corresponde.

Despliegues flexibles y seguros

La mayoría de los DMS modernos permiten elegir entre modelos on-premise, nube segura o híbrida, adaptándose a sus necesidades de gobierno TI y requerimientos de seguridad.

Dokmee le ofrece la flexibilidad de elegir la modalidad que más encaje con su negocio.

Control centralizado de versiones

Los DMS modernos guardan automáticamente una nueva versión del documento cada vez que se edita.

Esto conserva un historial completo y garantiza que todos trabajen siempre sobre el archivo maestro, reduciendo drásticamente el riesgo de usar contratos o información desactualizados.

¿Es un DMS más seguro que Dropbox o Google Drive?

Sí, un DMS es mucho más seguro que las herramientas de gestión documental online.

Muchas empresas creen erróneamente que el almacenamiento estándar en la nube brinda seguridad suficiente. No es así. Aunque son útiles para compartir, estas plataformas no disponen de la arquitectura empresarial de un verdadero DMS.

| Capa de seguridad | Almacenamiento en la nube estándar | Dokmee DMS |

|---|---|---|

| Control de acceso | Básico (lector, comentarista, editor) | Avanzado. Basado en roles, funciones (imprimir/no imprimir) y seguridad a nivel de dato. |

| Registros de auditoría | Historial de versiones limitado. No cumple normativa. | Completo e inalterable. Registra cada visualización, edición y acción con trazabilidad total. |

| Retención automática | Ninguna. Se requiere borrado manual. | Automatizada. Asegura las políticas de archivo y borrado de documentos de la compañía. |

| Flujo de trabajo seguro | Ninguno. Depende del envío manual y del correo. | Integrado y seguro. Automatiza revisiones y aprobaciones dentro del sistema. |

¿Listo para ver la diferencia en un entorno real? Solicite una demostración gratuita de Dokmee

Mejores prácticas para reforzar la seguridad documental

La tecnología es la base, pero una cultura segura es clave. Aquí tiene una lista de buenas prácticas para mantener la seguridad de sus documentos.

- Establezca una política de seguridad clara: Documente formalmente sus reglas para el tratamiento de datos.

- Clasifique sus datos: Ordene los documentos según su sensibilidad (público, interno, confidencial).

- Realice capacitaciones regulares al personal: Eduque a su equipo sobre riesgos como el phishing.

- Implemente el principio de mínimo privilegio: Proporcione a los empleados solo el acceso necesario para sus tareas.

- Automatice cuando sea posible: Utilice su DMS para automatizar los flujos y reducir errores humanos.

- Programe auditorías de seguridad periódicas: Revise los registros de acceso usando el historial de auditoría.

- Proteja sus puntos finales: Asegúrese de que todos los dispositivos que acceden al DMS estén seguros.

- Cree un plan de recuperación ante desastres: Las copias de seguridad de su DMS pueden garantizar la continuidad de negocio en caso de una pérdida de datos catastrófica.

- Gestione el acceso de terceros: Limite y haga temporal el acceso de sus proveedores.

- Tenga un proceso claro de baja: Revoque inmediatamente los permisos de empleados que se marchan para evitar accesos no autorizados y minimizar el riesgo de filtraciones.

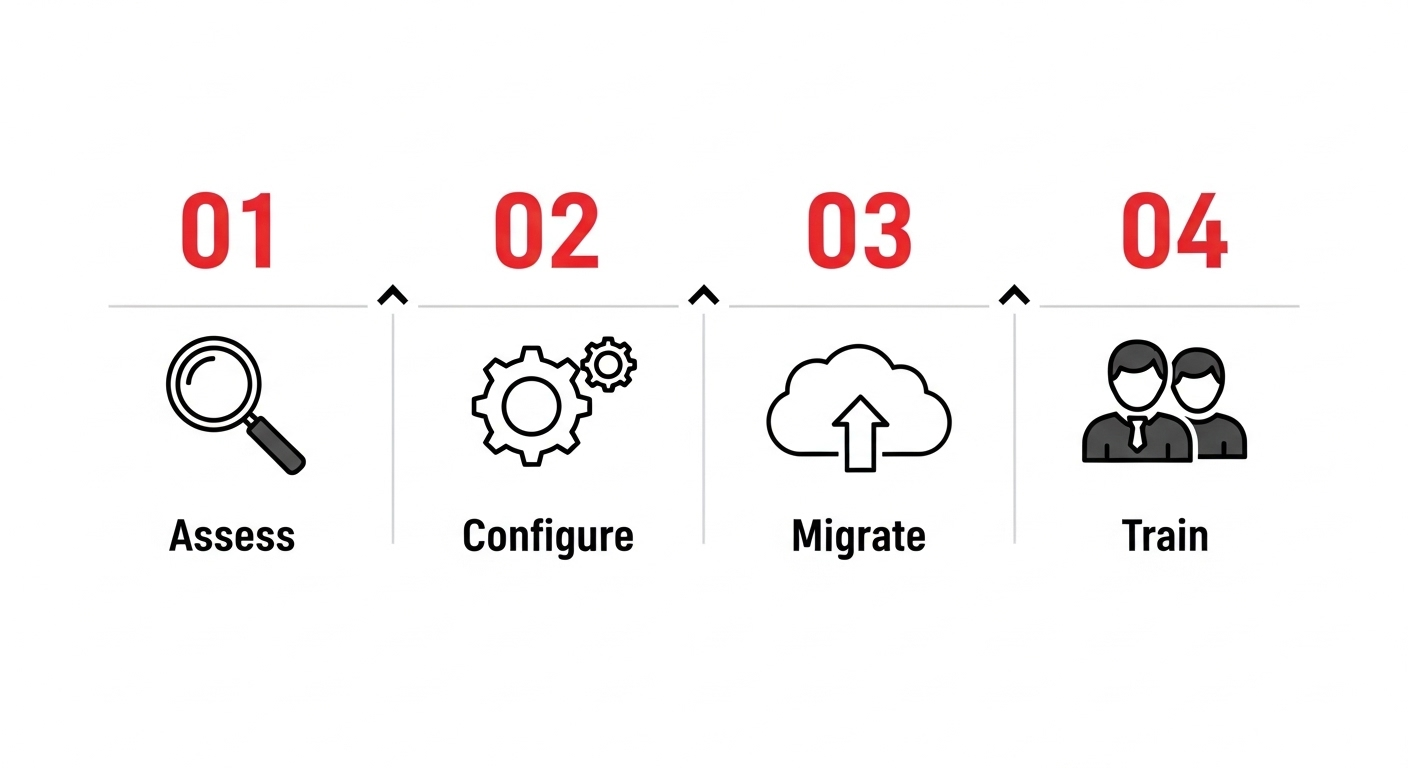

¿Cómo implementar un sistema de gestión documental seguro?

Implementar un DMS seguro es un proceso sencillo. Se divide en cuatro pasos lógicos. Así podrá garantizar una transición fluida y maximizar el retorno de su inversión.

1. Paso 1: Evaluar y planificar

Esta fase fundamental consiste en comprender su punto de partida y definir su destino.

No apresure este paso: podría perder información útil de otros miembros del equipo, incluidos sus responsables de RRHH, legales o de cumplimiento. Así se asegura de que el sistema final cumpla las necesidades de todos.

- Forme su equipo

Monte un equipo transversal que incluya líderes de TI, finanzas, RRHH, legal y otros departamentos que gestionen muchos documentos.

Su perspectiva combinada es necesaria para garantizar que el sistema cubre las necesidades de toda la organización.

- Auditoría documental profunda

Vaya más allá de saber dónde están sus archivos.

Debe mapear todo el ciclo de vida. ¿Qué tipos de documentos maneja (contratos, facturas, expedientes de empleados)? ¿Dónde se almacenan actualmente? ¿Quién necesita acceso y en qué etapa? ¿Cuáles son las brechas actuales y los riesgos de cumplimiento?

- Defina objetivos medibles

Traduza sus necesidades en objetivos concretos y medibles (KPIs).

En vez de una meta vaga como “mejorar la eficiencia”, propóngase “reducir en un 50% el tiempo de aprobación de facturas en seis meses” o “lograr un 100% en la aprobación de solicitudes HIPAA”.

2. Paso 2: Configurar el sistema

En esta fase convierte las políticas y metas en reglas técnicas de su DMS. Un buen proveedor será su socio durante el proceso.

- Diseñe una estructura lógica

Cree una estructura de carpetas intuitiva (taxonomía) que tenga sentido para su empresa, por lo general por departamento, año o proyecto.

Eso ayuda a los usuarios a encontrar fácilmente lo que necesitan.

- Configurar roles de usuario granulares

Vaya más allá de roles tipo “admin” y “usuario”. Según el principio de mínimo privilegio, cree perfiles específicos como “Auxiliar de cuentas a pagar”, que puede cargar y visualizar facturas, mientras que sólo un “Gerente financiero” podrá aprobar pagos.

Esta es la base de la estrategia de control de accesos.

- Automatizar flujos clave

Identifique sus procesos más repetitivos y de mayor volumen y construya flujos automatizados.

Por ejemplo, un nuevo contrato puede ir de Ventas a Legal para revisión, luego al CEO para firma. Al mismo tiempo, configure las políticas de retención para archivar o eliminar documentos automáticamente después del plazo requerido.

3. Paso 3: Digitalizar y migrar

Esta fase consiste en trasladar los documentos desde ubicaciones antiguas e inseguras hasta la nueva fortaleza centralizada.

Primero, lance un programa piloto. No intente un despliegue general en el primer día. Comience con un departamento clave de alto impacto.

Este piloto le permitirá probar la configuración, recopilar retroalimentación y lograr un caso de éxito que impulse la adopción en toda la empresa.

Después, planifique la estrategia de migración:

- Escaneo prospectivo

A partir de una fecha “go-live”, todos los documentos en papel se digitalizan directamente en el DMS.

- Conversión retrospectiva

Escanee sistemáticamente sus antiguos documentos desde archivos. Puede hacerse por prioridad y de forma gradual.

- Migración digital

Planifique la migración de archivos electrónicos existentes desde unidades compartidas.

Esta es su oportunidad de limpiar los datos: elimine duplicados y organice archivos antes de moverlos, para evitar el clásico “basura entra, basura sale”.

4. Paso 4: Formar y adaptarse

Un sistema potente sólo es útil si la gente lo utiliza correctamente. El último paso se centra en la gestión del cambio y es clave para maximizar el ROI.

- Formación específica según el rol

No ofrezca la misma capacitación a todo el personal.

Los usuarios normales deben aprender a buscar y colaborar. Los directivos a gestionar flujos y hacer reportes. Los administradores necesitarán formarse en seguridad.

- Explique el porqué del cambio

Explique la importancia de las nuevas políticas de seguridad y cómo el DMS facilitará el trabajo eliminando tareas tediosas. Esto motiva la adopción y reduce la resistencia.

Gestione sus documentos de forma segura con Dokmee

Proteger su información requiere un sistema centralizado y capaz. Un sistema de gestión documental seguro como Dokmee le brinda las funciones integradas, las políticas automatizadas y la auditoría completa que necesita para trabajar con confianza.

Deje de arriesgar multas y filtraciones. Proteja sus documentos hoy mismo.

Preguntas frecuentes (FAQ)

¿Qué es un sistema de gestión documental?

Un sistema de gestión documental (DMS) es una solución de software utilizada para capturar, rastrear, almacenar y administrar documentos electrónicos. A diferencia del simple almacenamiento en la nube, un verdadero DMS le proporciona funciones avanzadas de seguridad, control de versiones, automatización de flujos y cumplimiento normativo.

¿Es seguro un DMS?

Sí. Un DMS de nivel empresarial ha sido diseñado con la seguridad como base.

Sistemas como Dokmee ofrecen varias capas de protección, incluyendo cifrado de datos, controles de acceso granulares y registros de auditoría completos. Son más seguros que los servidores de archivos estándar o las plataformas de intercambio en la nube.

¿Cómo sé si mi DMS refuerza la seguridad documental?

Un DMS seguro cuenta con características específicas y reconocibles. Busque permisos basados en roles, cifrado de extremo a extremo, políticas de retención automáticas, registros de auditoría inalterables y funcionalidades que respalden el cumplimiento de regulaciones como HIPAA o GDPR.

Si su sistema carece de estas características, no está brindando la seguridad adecuada.

¿Cómo saber si mi DMS es seguro?

Realice una comprobación rápida: ¿Puede controlar quién imprime un documento específico? ¿Puede ver el historial completo de cada usuario que abrió un archivo? ¿Puede eliminar automáticamente contratos después de 7 años?

Si la respuesta es “no”, probablemente su DMS no sea suficientemente seguro para documentos críticos de negocio.

¿Dokmee gestiona mis documentos de forma segura?

Absolutamente.

Dokmee proporciona funciones de seguridad de nivel empresarial, incluyendo cifrado de 256 bits, permisos granulares por usuario y grupo, marcas de agua dinámicas, integración con Active Directory para el control de acceso y un historial de auditoría completo e inalterable que registra cada acción para asegurar cumplimiento y trazabilidad.

Póngase en contacto con nuestros expertos en ECM empresarial

Programe su demostración gratuita—en cualquier momento y lugar

Experimente ECM de nivel empresarial sin tarifas ocultas y con un retorno de la inversión inmediato:

- Devolución de llamada instantánea en 24 horas: usted elige la hora.

- Adaptado a sus flujos de trabajo, sin propuestas predefinidas.

- ROI en 60 días: la mayoría de las empresas recuperan los costes rápidamente.

“Dokmee redujo nuestro tiempo de recuperación en un 70%: vimos el ROI en 45 días”.

Chad P., CTO