Comment protéger vos données grâce à une gestion documentaire sécurisée

Avec le coût moyen d’une violation de données dépassant 4,45 millions de dollars, votre plus grande vulnérabilité réside dans vos documents dispersés et non sécurisés.

Chaque fichier enregistré sur un poste local ou partagé par e-mail crée une faille de sécurité qui expose à des risques de non-conformité et à des erreurs coûteuses.

Un système de gestion documentaire sécurisé remplace ce chaos par une forteresse centralisée, grâce à l’automatisation et à une sécurité de niveau entreprise.

Qu’est-ce que la gestion documentaire sécurisée ?

La gestion documentaire sécurisée consiste à utiliser un système centralisé doté de technologies et de politiques spécifiques pour protéger les documents numériques depuis leur création jusqu’à leur suppression.

Elle combine des fonctionnalités de sécurité telles que le chiffrement de bout en bout, des contrôles d’accès granulaires et des historiques d’audit complets, avec des workflows automatisés pour protéger vos informations contre les accès non autorisés, les violations de données et les manquements à la conformité.

Quels sont les risques d’une gestion documentaire non sécurisée ?

Avant de mettre en place une solution, vous devez évaluer votre profil de risque actuel. Une manipulation non sécurisée des documents entraîne la perte de fichiers et engendre des menaces financières et opérationnelles concrètes.

| Facteur de risque | Coût caché |

|---|---|

| Violations de données | Un seul fichier compromis peut entraîner des millions en amendes, frais juridiques et atteinte à la réputation. |

| Non-conformité | Incapacité à produire des enregistrements vérifiables pour HIPAA, RGPD ou SOX, pouvant conduire à de lourdes sanctions. |

| Perte de productivité | Les équipes perdent un temps précieux à chercher des fichiers ou à recréer un travail basé sur des versions obsolètes. |

| Menaces internes | Sans permissions granulaires, des employés mécontents ou négligents peuvent facilement accéder à des données sensibles ou les partager. |

| Continuité d’activité | Une catastrophe localisée (incendie, inondation ou panne serveur) peut effacer l’ensemble de votre archivage documentaire si aucune sauvegarde appropriée n’a été effectuée. |

Comment un DMS protège-t-il vos documents ?

Un DMS moderne comme Dokmee est conçu avec des couches de protection superposées pour protéger votre entreprise et offrir des capacités avancées de gestion documentaire.

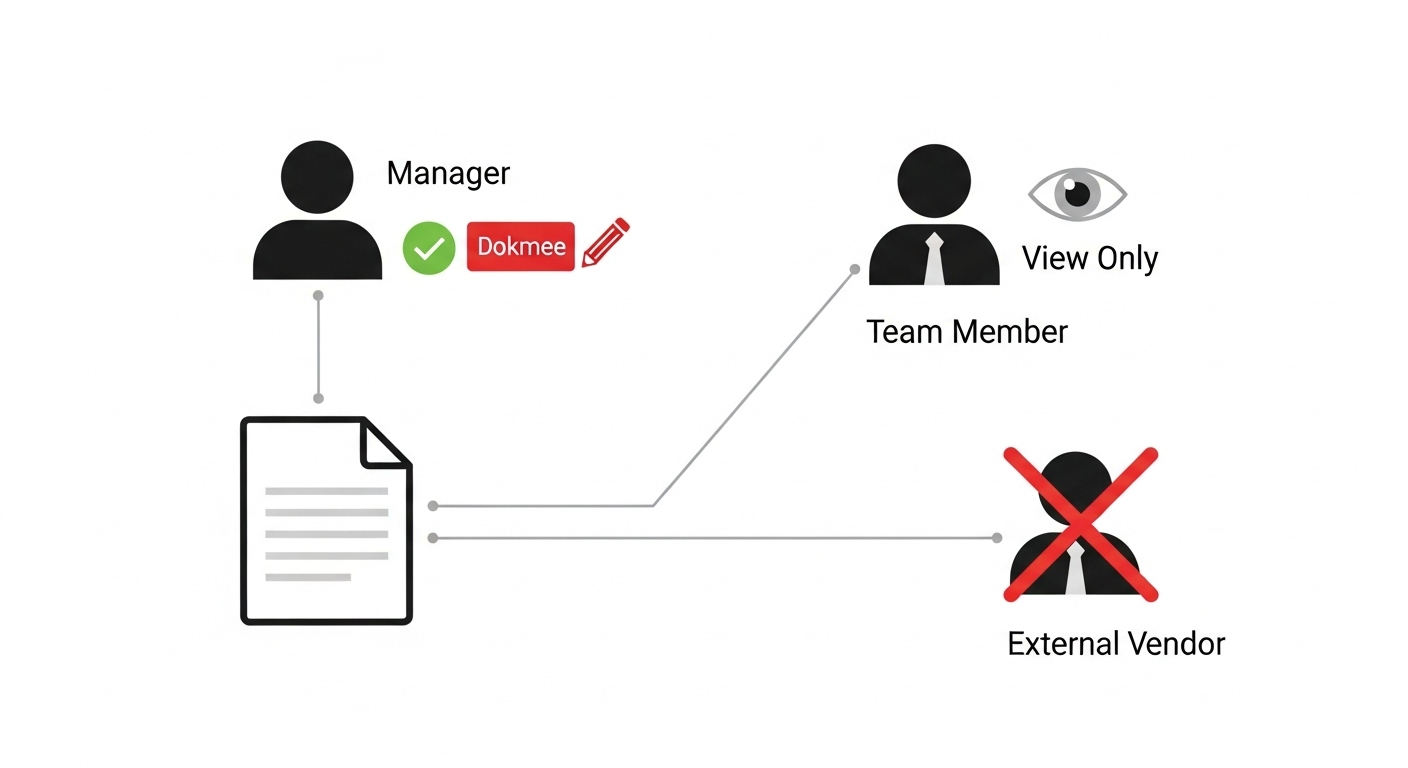

Rôles et permissions granulaires

Cette fonctionnalité vous permet de définir précisément qui peut consulter, modifier, imprimer, partager ou supprimer des documents.

C’est la première ligne de défense contre les menaces internes et externes.

Dokmee renforce la sécurité documentaire par des options comme les filigranes dynamiques et des capacités de restriction totale.

Chiffrement des données de bout en bout

Le chiffrement des données transforme vos documents en un format codé (texte chiffré) afin qu’ils deviennent illisibles pour toute personne non autorisée qui tenterait de les intercepter.

Les données sont brouillées « au repos » (sur le serveur) et « en transit » (à travers le réseau).

Ce niveau de protection empêche tout accès non autorisé, que ce soit par des pirates, des tiers ou même des collaborateurs internes. Il garantit également la conformité avec les réglementations telles que RGPD, HIPAA, etc.

Un DMS utilisant un chiffrement robuste protège vos documents sensibles contre les violations de données et renforce la confiance en assurant la sécurité de vos données.

Traçabilité d’audit inaltérable

Chaque action est accompagnée d’un journal détaillé, horodaté, qui ne peut jamais être supprimé ou modifié.

Vous pouvez savoir qui a visualisé un fichier, quelles modifications ont été apportées et à quel moment. Cela garantit une responsabilité complète pour les audits et facilite la conformité.

Politiques automatiques de conservation des fichiers

Faites appliquer automatiquement des règles de conservation documentaire (combien de temps conserver les documents) et à quel moment ils doivent être supprimés de manière sécurisée afin de respecter les réglementations.

Workflows automatisés

En automatisant vos workflows, vous pouvez faire circuler des documents pour validation dans un circuit fermé qui préviendra automatiquement les membres concernés au bon moment.

Vous n’êtes plus à risque de perdre des documents dans des emails ou de les montrer à de mauvaises personnes.

Déploiement flexible et sécurisé

La plupart des DMS modernes offrent le choix entre une installation sur site, un cloud sécurisé ou un modèle hybride pour répondre à vos exigences spécifiques de gouvernance et de sécurité IT.

Dokmee vous donne la flexibilité de choisir la solution la plus adaptée à votre entreprise.

Gestion centralisée des versions

Les DMS modernes enregistrent automatiquement une nouvelle version d’un document à chaque modification.

Cela préserve l’historique complet et garantit que tout le monde travaille sur le fichier principal, ce qui réduit considérablement le risque de travailler avec des contrats ou des informations obsolètes.

Un DMS est-il plus sécurisé que Dropbox ou Google Drive ?

Oui, un DMS est bien plus sécurisé que les outils de gestion documentaire en ligne.

Beaucoup d’entreprises croient à tort que le stockage cloud standard offre une sécurité suffisante. Ce n’est pas le cas. Bien que pratiques pour le partage, ces plateformes n’offrent pas l’architecture avancée d’un véritable DMS.

| Couche de sécurité | Stockage cloud standard | Dokmee DMS |

|---|---|---|

| Contrôle d’accès | Basique (lecteur, commentateur, éditeur) | Avancé. Par rôle, par fonctionnalité (impression/interdite), et sécurité au niveau des données. |

| Traçabilité | Historique de versions limité. Non conforme aux normes. | Complète et inaltérable. Journalise chaque visualisation, édition et action pour une responsabilité totale. |

| Conservation automatisée | Absent. Suppression manuelle requise. | Automatique. Applique les politiques de l’entreprise pour l’archivage et la suppression documentaire. |

| Workflows sécurisés | Absents. Partage manuel et email. | Intégrés et sécurisés. Automatisation des processus de relecture et d’approbation dans le système. |

Prêt à voir la différence en direct ? Demandez une démo gratuite de Dokmee

Bonnes pratiques pour renforcer la sécurité documentaire

La technologie constitue la base, mais une culture sécurisée est primordiale. Voici une liste des meilleures pratiques pour garantir la sécurité de vos documents.

- Établissez une politique de sécurité claire : consignez formellement vos règles de gestion des données.

- Classifiez vos données : catégorisez vos documents selon leur sensibilité (public, interne, confidentiel).

- Formez régulièrement vos collaborateurs : sensibilisez-les aux risques comme le phishing.

- Appliquez le principe du moindre privilège : donnez à chaque employé les droits minimums nécessaires pour sa mission.

- Automatisez autant que possible : utilisez votre DMS pour automatiser les workflows et réduire les erreurs humaines.

- Planifiez des audits de sécurité réguliers : examinez les journaux d’accès via la traçabilité d’audit.

- Sécurisez les terminaux : assurez-vous que tous les appareils accédant au DMS sont protégés.

- Créez un plan de reprise après sinistre : les sauvegardes DMS assurent la continuité de l’activité en cas de perte de données majeure.

- Gérez l’accès des tiers : limitez strictement et temporairement les permissions des prestataires externes.

- Mettez en place un processus de sortie clair : révoquez immédiatement tous les accès des collaborateurs quittant l’entreprise pour éviter tout accès non autorisé et réduire le risque de perte de données.

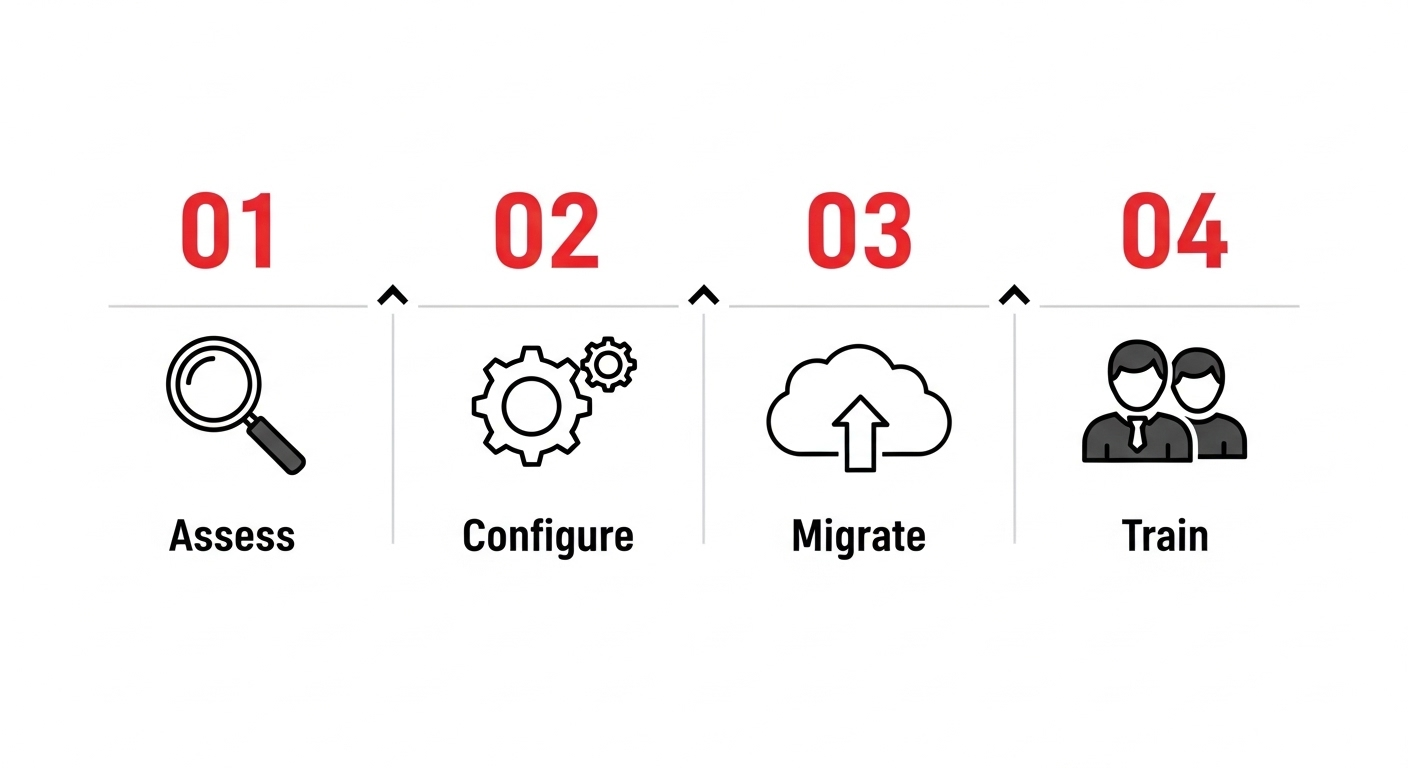

Comment mettre en œuvre un système de gestion documentaire sécurisé ?

La mise en place d’un DMS sécurisé est un processus simple qui se divise en quatre étapes logiques. Voici comment assurer une transition fluide et maximiser votre retour sur investissement.

1. Étape 1 : Évaluer et planifier

Cette phase fondamentale consiste à comprendre votre point de départ et à définir votre objectif final.

Ne négligez pas cette étape, au risque d’ignorer de précieux retours d’autres membres de l’équipe, dont RH, juridique ou conformité. Cela garantit que le système final réponde aux besoins de tous.

- Constituer votre équipe

Formez une équipe transversale incluant les responsables IT, finances, RH, juridique et tous les services fortement consommateurs de documents.

Leur vision combinée est essentielle pour que le système réponde aux besoins de toute l’organisation.

- Effectuer un audit documentaire approfondi

Allez plus loin que le simple repérage de l’emplacement des fichiers.

Il vous faut cartographier l’ensemble du cycle de vie documentaire. Quels types de documents gérez-vous (contrats, factures, dossiers du personnel) ? Où sont-ils stockés actuellement ? Qui doit y accéder, et à quelle étape ? Quelles sont les failles et risques de conformité actuels ?

- Définir des objectifs mesurables

Traduisez vos besoins en objectifs spécifiques et mesurables (KPI).

Plutôt qu’un objectif flou type « améliorer l’efficacité », visez « réduire le délai de validation des factures de 50% en six mois » ou « atteindre 100% de réussite lors des demandes de documents HIPAA ».

2. Étape 2 : Configurer le système

C’est à ce moment que vous traduisez les politiques et objectifs définis à l’étape précédente en règles techniques dans votre nouveau DMS. Un bon prestataire vous accompagnera durant cette phase.

- Concevoir une structure logique

Créez une arborescence de dossiers intuitive (taxonomie) adaptée à votre activité, souvent par service, année ou projet.

Vous garantissez ainsi un accès rapide à l’information pour vos utilisateurs.

- Configurer des rôles utilisateurs granulaires

Allez au-delà des simples rôles « admin » et « utilisateur ». Selon le principe du moindre privilège, créez des rôles comme « Gestionnaire des factures », qui peut importer et visualiser les factures, alors que seul un « Responsable financier » peut approuver les paiements.

C’est le socle de votre stratégie de contrôle d’accès.

- Automatiser les workflows clés

Identifiez vos processus les plus répétitifs et volumineux et mettez en place des workflows automatisés.

Par exemple, un nouveau contrat peut être automatiquement routé du service commercial vers le juridique pour validation, puis au PDG pour signature. Configurez en parallèle les politiques de conservation pour archiver ou supprimer automatiquement les documents selon leur durée de vie.

3. Étape 3 : Numériser et migrer

Cette phase consiste à transférer vos documents depuis leurs emplacements anciens et non sécurisés vers la nouvelle forteresse centralisée.

Démarrez par un programme pilote. N’essayez pas de tout migrer d’un coup : commencez par un département stratégique.

Ce pilote vous permettra de tester la configuration, recueillir des retours concrets et bâtir un exemple à suivre. Il facilitera aussi l’adoption globale.

Puis, planifiez votre stratégie de migration :

- Numérisation à date d’effet

Dès la date de lancement, tous les nouveaux documents papier sont scannés directement dans le DMS.

- Conversion d’archives

Numérisez progressivement vos documents archivés selon les priorités.

- Migration numérique

Planifiez la migration des fichiers électroniques existants depuis les disques partagés.

Profitez-en pour nettoyer vos données : supprimez les doublons et organisez vos fichiers pour éviter de « polluer » le nouveau système.

4. Étape 4 : Former et adapter

Un système puissant n’est utile que si les utilisateurs en exploitent les atouts. La dernière étape est axée sur la conduite du changement, essentielle pour maximiser votre retour sur investissement.

- Former selon les rôles

N’administrez pas à tous la même formation.

Les utilisateurs doivent apprendre à rechercher et collaborer, les responsables à gérer les workflows et générer des rapports, et les administrateurs à maîtriser les paramètres de sécurité.

- Expliquer l’intérêt du changement

Expliquez pourquoi les nouvelles politiques de sécurité sont nécessaires et comment le DMS facilitera le travail des collaborateurs en supprimant les tâches pénibles. Cela favorise l’adhésion et diminue la résistance au changement.

Gérez vos documents en toute sécurité avec Dokmee

Protéger vos informations nécessite un système centralisé et performant. Un système de gestion documentaire sécurisé comme Dokmee offre les fonctionnalités intégrées, les politiques automatisées et l’auditabilité complète dont vous avez besoin pour travailler en toute confiance.

Ne prenez plus de risques avec les amendes et les violations de données. Sécurisez dès aujourd’hui vos documents.

Foire aux questions (FAQ)

Qu’est-ce qu’un système de gestion documentaire ?

Un système de gestion documentaire (DMS) est une solution logicielle utilisée pour capturer, suivre, stocker et gérer des documents électroniques. Contrairement à un simple stockage cloud, un véritable DMS offre des fonctionnalités avancées de sécurité, de gestion des versions, d’automatisation des workflows et de conformité.

Un DMS est-il sécurisé ?

Oui. Un DMS de niveau entreprise est conçu avec la sécurité comme principe fondamental.

Des systèmes comme Dokmee mettent en œuvre plusieurs couches de protection, dont le chiffrement des données, des contrôles d’accès granulaires et une traçabilité complète. Ils sont plus sécurisés que les serveurs de fichiers standards ou les plateformes de partage cloud.

Comment savoir si mon DMS renforce la sécurité documentaire ?

Un DMS sécurisé propose des fonctionnalités précises et identifiables. Recherchez les permissions par rôle, le chiffrement de bout en bout, les politiques de rétention automatisées, les historiques d’audit inaltérables et la conformité avec les réglementations comme HIPAA ou RGPD.

Si votre système ne les propose pas, il n’offre pas un niveau de sécurité suffisant.

Comment savoir si mon DMS est sécurisé ?

Faites un contrôle rapide : pouvez-vous contrôler qui a le droit d’imprimer un document spécifique ? Pouvez-vous consulter l’historique complet de tous ceux qui ont consulté un fichier ? Pouvez-vous supprimer automatiquement un contrat après 7 ans ?

Si la réponse à ces questions est « non », votre DMS n’est probablement pas assez sécurisé pour des documents stratégiques.

Dokmee gère-t-il mes documents de façon sécurisée ?

Absolument.

Dokmee propose des fonctionnalités de sécurité avancées : chiffrement 256 bits, permissions granulaires par utilisateur et par groupe, filigrane dynamique, intégration avec Active Directory pour le contrôle d’accès, et un historique d’audit complet et inaltérable qui journalise chaque action pour garantir responsabilité et conformité.

Contactez nos experts ECM d’entreprise

Planifiez votre démonstration gratuite – n’importe quand, n’importe où

Faites l’expérience de l’ECM d’entreprise sans frais cachés et avec un retour sur investissement immédiat :

- Rappel immédiat 24 heures sur 24 – vous choisissez l’heure.

- Adapté à vos flux de travail – pas de présentations à l’emporte-pièce.

- Retour sur investissement en 60 jours – la plupart des entreprises récupèrent rapidement les coûts.

« Dokmee a réduit notre temps de recherche de 70% – nous avons vu le retour sur investissement en 45 jours.

Chad P., CTO